5 نصائح لتأمين خادم cPanel الخاص بك

سؤال سريع. هل تشعر بالثقة حيال إستراتيجيتك الحالية للأمن السيبراني؟ #

وفقًا لدراسة أجرتها شركة IBM ومعهد Ponemon ، يبلغ متوسط تكلفة اختراق البيانات 3.86 مليون دولار.

الوقوع ضحية لخرق البيانات قد يكون مدمرًا لشركة الاستضافة الخاصة بك. لا تخطئ في التفكير في أن المصادقة الثنائية (2FA) كافية للحفاظ على خادم cPanel محميًا. على سبيل المثال في نوفمبر 2020 ، استغل المتسللون ثغرة أمنية في cPanel و WebHost Manager وتجاوزوا 2FA باستخدام القوة الغاشمة.

بدون إستراتيجية جيدة للأمن السيبراني ، فإن إجراءات الحماية مثل المصادقة الثنائية (2FA) ليست أكثر من مطبات سريعة تعمل على إبطاء المهاجمين عبر الإنترنت. لكن لا يزال من الممكن أن تحدث الهجمات – وعندما تحدث ، يمكن أن تكون العواقب مدمرة لشركة استضافة الويب. لن تتعامل فقط مع غرامات وعقوبات تنظيمية باهظة الثمن ، ولكن عليك أيضًا استعادة ثقة عملائك. وهذا ليس بالأمر السهل.

الآن للحصول على الأخبار الجيدة. إن الحفاظ على خادم cPanel محميًا من عمليات اختراق البيانات والأنشطة الضارة الأخرى ليس بالأمر الصعب كما تعتقد. عليك أن تجعل الأمن السيبراني أولوية قصوى.

إليك خمس طرق يمكنك من خلالها فعل ذلك!

5 نصائح لتأمين خادم cPanel الخاص بك

1. استخدم كلمات مرور قوية #

من السهل اختراق كلمات المرور الضعيفة. نعلم جميعًا هذا ، ولكن لا يتبع الجميع ممارسات كلمة المرور الجيدة. إذا تم اختراق كلمة مرورك ، فسيتم اختراق بقية الأمان عبر الإنترنت إلى حد كبير.

يحتوي cPanel على ميزة مولد كلمة المرور التي تقوم تلقائيًا بإنشاء كلمة مرور آمنة لك. نوصي باستخدامه إذا لم تكن قد قمت بذلك بالفعل وإنشاء كلمة مرور جديدة كل شهر.

يمكنك تكوين خيارات كلمة مرور الخادم الخاص بك عن طريق تحرير ملف “/etc/login.defs“. بهذه الطريقة ، يجب أن تتبع كل كلمة مرور بروتوكول الأمان الخاص بك. لذلك ، تتجنب استخدام كلمات المرور الافتراضية العامة مثل “admin” أو “password“.

ولا تنس تمكين SSL لـ cPanel لمنع الأطراف الخبيثة من التطفل والعثور على معلومات حساسة. يمكنك القيام بذلك من خلال الانتقال إلى قائمة “Tweak Settings” ضمن “Server Configuration“.

2. تعزيز أمن SSH الخاص بك #

Secure Shell (SSH) هو بروتوكول شبكة يتيح لك الوصول إلى خادم cPanel عن بُعد. يمكنك استخدام هذه الميزة لإدارة الخادم الخاص بك من أي مكان.

هذا هو الشيء – إذا كان بإمكانك الوصول إلى خادمك عن بُعد ، فيمكن للمتسلل المصمم أيضًا. ولكن يمكنك تقليل فرص نجاحهم من خلال تعزيز أمان strengthening your SSH security الخاص بك. إليك الطريقة:

- تغيير المنافذ: منفذ SSH الافتراضي هو 22 ، وهذا هو أول منفذ سيحاول المهاجمون. توصي cPanel بالتغيير إلى أي منفذ بين 1-1023 لا تستخدمه خدمة أخرى بالفعل.

- تقييد وصول SSH: قد تحتاج إلى منح الآخرين وصول SSH من وقت لآخر. امنحهم الامتيازات التي يحتاجونها فقط لأداء عملهم. يمكنك القيام بذلك عن طريق إنشاء بيئات صدفة محجوبة.

- قم بإجراء تدقيقات الامتياز: قم بإجراء تدقيق كل شهرين لمعرفة من لديه وصول SSH. إبطال الامتيازات الممنوحة لأي شخص لم يعد بحاجة إلى هذا الوصول.

تأكد أيضًا من أنك تستخدم SSHv2. هذا هو أحدث إصدار من SSH ، وهو يوفر أمانًا أكثر من SSHv1. يمكنك القيام بذلك عن طريق تحرير ملف “/ etc / ssh / sshd_config” وتغيير “#Protocol 2،1” إلى “#Protocol 2.”

3. تحديث cPanel تحديث #

تذكر أن ثغرة 2FA التي ذكرناها في بداية هذا المنشور؟ تمكن المهاجمون من تجاوز 2FA من خلال استغلال خلل في cPanel & WHM الإصدار 11.90.0.5. بينما كانت cPanel سريعة في إصدار تصحيح عالج هذه المشكلة ، فإن المستخدمين الذين لم يقوموا بالتحديث ظلوا عرضة للتهديدات الخارجية.

سيساعدك تحديث cPanel على البقاء محميًا ضد العيوب التي قد تعرض أمن الإنترنت للخطر.

يمكنك تحديث cPanel من خلال:

WHM > cPanel > Upgrade to Latest Version

او من سطر الاوامر التالي :

/usr/local/cpanel/scripts/upcp

4. استخدام حماية القوة الغاشمة cPHulk #

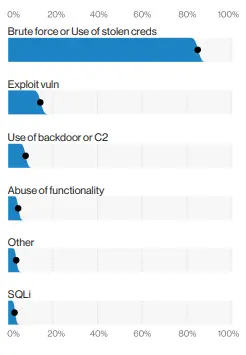

وفقًا لتقرير تحقيقات خرق البيانات لعام 2020 من Verizon ، تحدث 80% of data breaches occur for two reasons:

- القوة الغاشمة

- استخدام عمليات تسجيل الدخول وكلمات المرور المسروقة

استخدام كلمات مرور أقوى هو خط دفاعك الأول ضد هجمات القوة الغاشمة. إنها تجعل من الصعب على المتسللين تخمين بيانات الاعتماد الخاصة بك. لكن كلمات المرور القوية ليست كافية لحمايتك من المتسللين المصممين الذين يتطلعون إلى الوصول إلى خادمك.

هذا هو المكان الذي يمكن أن يساعد فيه cPHulk.

cPHulk هي أداة حماية من القوة الغاشمة مصممة لمنع المتسللين من تخمين بيانات اعتماد الأمان الخاصة بك. إنه يعمل عن طريق حظر عناوين IP التي تقوم بإدخال أسماء مستخدمين وكلمات مرور غير صحيحة بشكل متكرر.

يمكنك تمكين cPHulk من خلال WHM > Security Center > cPHulk Brute Force Protection

هناك ، يمكنك تعيين عدد محاولات تسجيل الدخول الفاشلة. سيؤدي هذا إلى مطالبة cPHulk بحظر عنوان IP من الخادم الخاص بك عند تجاوز الرقم الذي قمت بتعيينه.

فقط تأكد من إضافة عنوان IP الخاص بك إلى القائمة البيضاء إدارة إذا كان لديك IP ثابت. يتيح ذلك لـ cPHulk معرفة عدم حظر عنوان IP الخاص بك إذا كان لديك عدد كبير جدًا من عمليات تسجيل الدخول الفاشلة. آخر شيء تريده هو أن يتم قفل الخادم الخاص بك لأنك أدخلت كلمة مرور خاطئة.

5. نشر حل شامل لحماية الخادم #

هناك العديد من الممارسات التي يمكنك تنفيذها لتعزيز أمان الخادم الخاص بك. سيؤدي استخدام كلمات مرور أقوى وتحديث البنية التحتية لتكنولوجيا المعلومات لديك إلى قطع شوط طويل نحو حمايتك من الهجمات الإلكترونية.

ولكن ستكون هناك دائمًا ثغرات أمنية منبثقة ، وسيبحث المتسللون دائمًا عن طرق لاستغلالها. أفضل طريقة لتقليل مخاطر الهجمات الإلكترونية هي نشر مجموعة حماية خادم فعالة جنبًا إلى جنب مع ممارسات الأمان المذكورة أعلاه. سيعطي هذا الخادم الخاص بك طبقة حماية إضافية من خلال حمايتك من المتسللين الذين يتطلعون إلى التحايل على إجراءات الأمان الأخرى.

احصل على الحماية التي تستحقها مع حياة هوست وخطط ادار السيرفرات المتميزه للاطلاع عليها

شروحات اخري

كيف يتم اضافه ip في Whitelist او Blacklist في cPHulk